introdução

Não muito tempo atrás, Cybaze-Yoroi ZLAB pesquisador de segurança descobriu um digno suspeita de um estudo mais aprofundado do arquivo JavaScript: Este uso arquivo malicioso JavaScript uma variedade de técnicas para evitar a detecção de todos os produtos AV, na famosa plataforma VirusTotal, um total de 58 anti solução de vírus que ninguém pode detectar esse arquivo JavaScript. Portanto, temos a intenção de ser uma análise mais aprofundada, e descobrir o software malicioso no final como usar a tecnologia.

Análise técnica

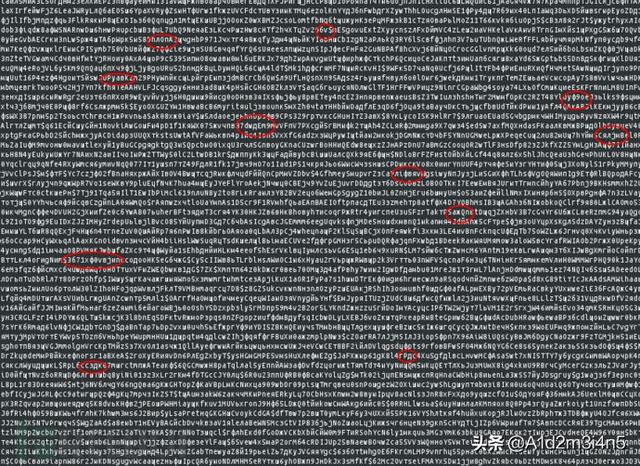

Este arquivo é desenvolvedores de JavaScript maliciosos, o Windows Script componente do sistema host é apoiar o arquivo padrão para executar. E que o arquivo ocupava espaço do que um arquivo de script comum a ser muito maior, o roteiro há cerca de 1MB, à primeira vista quase como conteúdo roteiro truncado.

Num relance o conteúdo do script não tem um lugar muito interessante: não-ASCII conjunto de caracteres do código usado por todo o corpo do script:

Esses caracteres / cordas parece nenhuma lógica em tudo, mas após uma análise cuidadosa, descobrimos que esta é a primeira tecnologia de desenvolvedores de software malicioso está usando. Primeiro, use o ASCII e caracteres Unicode para misturar que consiste de uma longa corda, e usar isso para declarar de caracteres de comprimento variável. Alguns lugares ainda relacionada com os caracteres cirílicos:

Npsm3nxsKEBLQBnVWCE todos os nomes de variáveis têm uma característica, você pode ver os nomes das variáveis após caractere "_" na frente dos conteúdos do personagem que não podemos ver, de modo que especularam que os atacantes usam um prefixo comum quando declarar todas as variáveis . Podemos ver as variáveis como mostrado abaixo:

var = _0x5e24O primeiro passo é lidar com esses códigos anti-aliasing e outros caracteres para substituir no código dessas variáveis prefixo mais legível. Os resultados são os seguintes:

var A_0x5e24 =